Hvem forsøger at få adgang til dit domæne? Og hvem lykkedes med det !?

Med en mere end 44% stigning i dokumenterede succesfulde cyberangreb i 2017 *1 skal alle virksomheder overveje, om de er de næste til at blive kompromitteret eller allerede er blevet det.

Da de fleste brud kommer fra hacking, næsten 60%, bør virksomheder se på mistænkelig adfærd eller indikatorer om mulig rekognoscering eller direkte angreb. Ved at bruge Event Viewer, firewall logs og andre lignende værktøjer er det næsten umuligt at få øje på de få dårligt mislykkede godkendelsesforsøg blandt alle de gode, der forsøger at udnytte sikkerhedsfejl, tillid til brugere på internettet eller internet tjenester, der udsætter dig AD direkte eller indirekte.

Så hvordan kan vi få indsigt i, om vi er i eller udenfor farezonen? Eller endnu bedre, hvordan kan vi beskytte vores forretning mod disse angreb?

Der er et par stødfaste muligheder, som vil holde alle dine data sikre:

- Afbryd din virksomhed fra internettet (Delvis sikker)

- Afbryd dine servere fra dine brugere og internettet

Ok, det er ikke rigtige muligheder, så hvad kan vi egentlig gøre?

Der er et par gode muligheder, og en af dem er at begynde at bruge Microsoft ATA eller Azure ATP. Disse produkter er bygget specielt til at angribe angreb eller rekognosationsforsøg på en nem at bruge web managed portal.

Microsoft ATA er on-prem versionen af Azure ATP. ATA kender kun lokal AD, hvorimod ATP tager data fra dine Office 365, Exchange Online, Azure AD, AD og Windows 10 klienter med Defender ATP m.m.

Microsoft ATA

Microsoft ATA er din aldrig sovende, altid udviklende og altid vågnen sikkerhedsofficer. Den integrerer med din domænecontroller, eksisterende SIEM og syslog serverer og med adfærdsmæssig analyse, dyb pakkeinspektion og viden fra flere hundrede milliard godkendelser, e-mails og mere end en milliard enheder hver måned*2 kan den hurtigt få øje på, om nogen eller en proces forsøger at trænge ind i dine sikkerhedsforanstaltninger.

Microsoft ATA vil opdage:

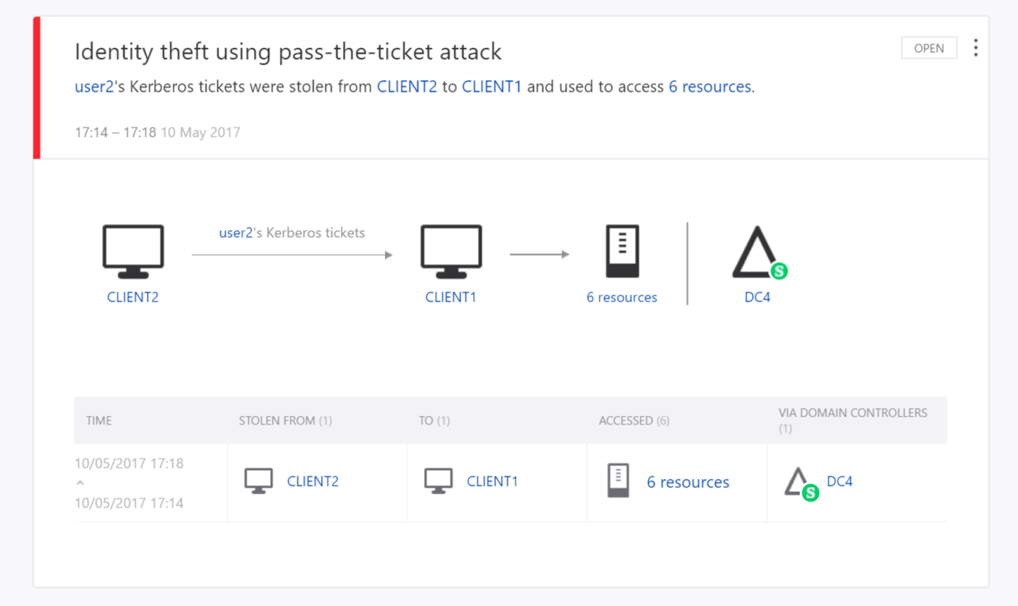

- Pass-the-Ticket (PtT)

- Pass-the-Hash (PtH)

- Overpass-the-Hash

- Forged PAC (MS14-068)

- Golden Ticket

- Malicious replications

- Reconnaissance

- Brute Force

- Remote execution

- … og mere

Nye opdagelser tilføjes til listen, da der opdages nye teknikker.Det vil give dig indsigt i, hvor det kommer fra, og hvem offeret er for at se, hvad der blev forsøgt eller hvad der blev kompromitteret. Ved blot at holde musen over fx de "6 ressourcer" vil den vise, hvilke ressourcer der har været adgang til i et lille overlay

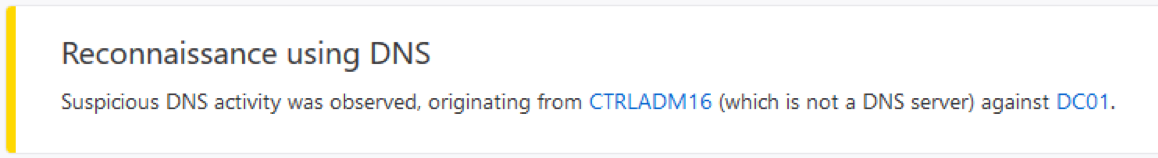

Du vil også blive advaret om mistænkelig adfærd, der kan indikere en hacker, der kortlægger dit miljø. Her er et eksempel på en potentiel hacker, der forsøger at kortlægge interne ressourcer med specialiserede DNS-forespørgsler, der normalt ikke ville forekomme i dit miljø.

Hvis du har en Enterprise-aftale med Microsoft, har du formentlig allerede rettigheder til at bruge dette produkt allerede.

Azure ATP

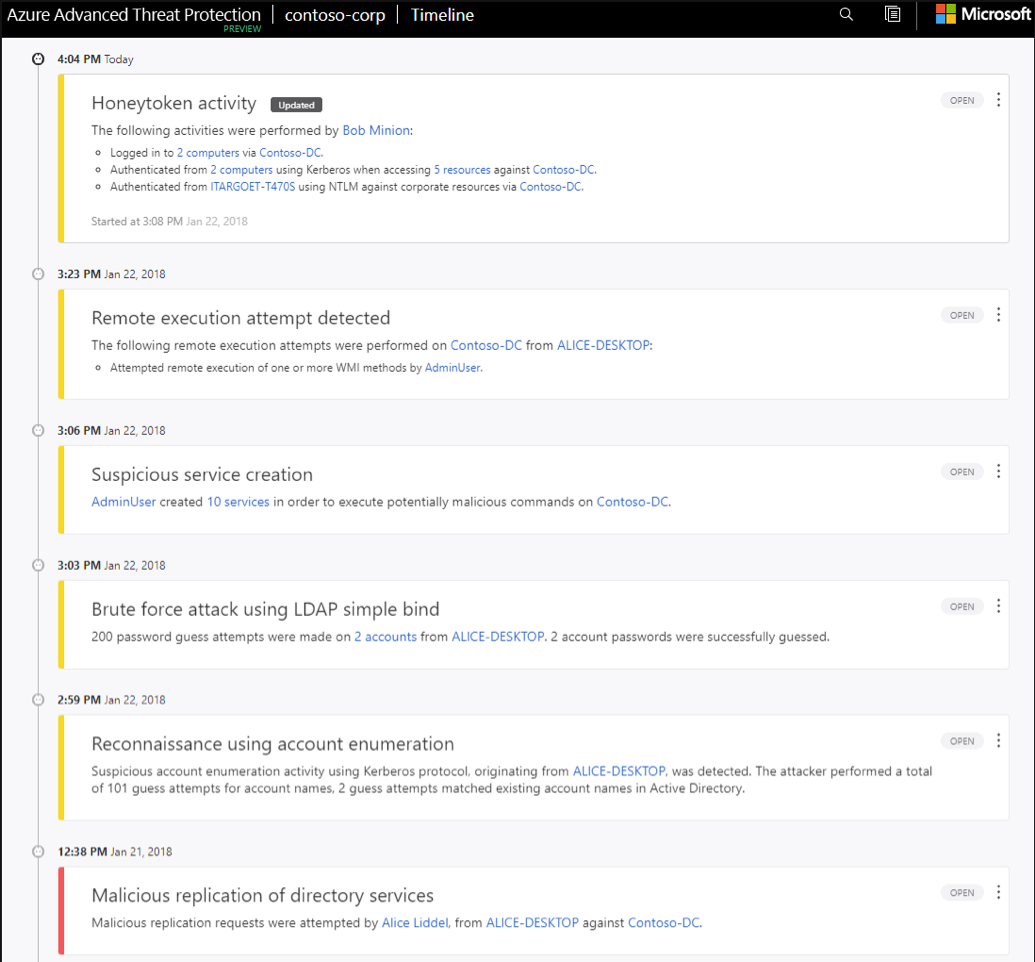

Microsoft ATAs slankere, dybere og større bror, har hele dit hybridmiljø dækket. Det har de samme funktioner som ATA, mange af Microsofts cloud tilbud som Azure AD, Exchange Online og Defender ATP dato og meget mere.

Microsoft ATP vil give dig indsigt i hele din virksomhed, om kilden er kunder i din virksomhed, mobile medarbejdere, fjernkontorer, Online Outlook, Office 365 Online-brugere eller RADIUS-konto fra VPN.

Dette er nogle eksempler på, hvad den vil opdage:

Med denne indsigt er det nu muligt for folk, der ikke er eksperter i sikkerhed, at identificere og reagere på trusler, hvorend de kommer fra i hybridmiljøet.

Licens

Du kan købe Advanced Threat Analytics (ATA) enten enkeltstående med en Client Management License (CML) tilgængelig pr. bruger eller pr. operativsystemmiljø (OSE) eller via en af følgende Microsoft-licenspakker, der giver flere Microsoft-produkter eller -tjenester på med en en betydelig rabat i forhold til standalone licenspriser:

- Enterprise Client Access License (ECAL) Suite

- Enterprise Mobility Suite (EMS)

- Enterprise Cloud Suite (ECS)

Azure ATP er licenseret via EMS E5 eller Microsoft 365 E5-licens, der kan købes direkte fra Office 365-portalen eller via dine normale Enterprise-kanaler.

Hvis du finder nogle af disse oplysninger spændende, interessant eller måske endda lidt skræmmende, så er du velkommen til at kontakte os, og vi vil hjælpe dig med at få mere information, få sat det i gang eller bare holde et møde hvor vi diskuterer dine muligheder.

Vil du læse mere:

Microsoft ATA

https://www.microsoft.com/en-us/cloud-platform/advanced-threat-analytics

Azure ATP

https://azure.microsoft.com/en-us/features/azure-advanced-threat-protection/

Windows Defender ATP

https://www.microsoft.com/en-us/WindowsForBusiness/windows-atp

Office 365 / Exchange Online ATP

https://products.office.com/en/exchange/online-email-threat-protection

Referencer:

*1 https://www.idtheftcenter.org/2017-data-breaches

*2 https://www.microsoft.com/itshowcase/Article/Content/934/Microsoft-uses-threat-intelligence-to-protect-detect-and-respond-to-threats

*3 https://docs.microsoft.com/en-us/advanced-threat-analytics/what-is-ata

Stefan er seniorkonsulent og Microsoft Professional, der fokuserer på sikkerhed, cloud og infrastruktur. Han har specialiseret sig i sikre cloud løsninger, der bygger på Azures SaaS, PaaS og IaaS rammer med fokus på Infrastruktur og brugervenlighed. Han har lavet løsninger til statsinstitutter, store virksomheder og SMB med fokus på sikkerhed, skalerbarhed og end-to-end optimering med evnen til at tænke ud af boksen, der drives af innovation